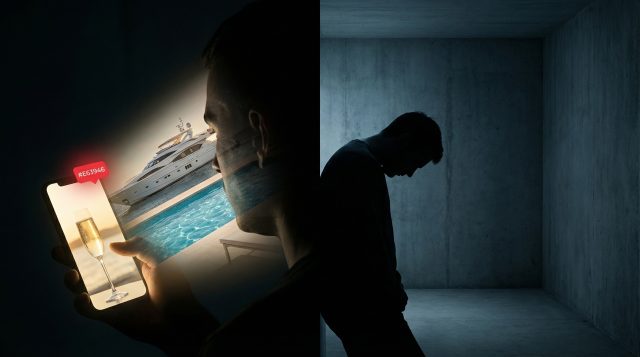

Apple Pay Sicherheitslücke: Wie Betrüger Ihr iPhone ausnutzen können

Die Apple Pay Sicherheitslücke ermöglicht es Kriminellen, unbefugt Geld von iPhones abzubuchen, selbst wenn diese gesperrt sind. Durch die Kombination verschiedener Schwachstellen können Betrüger kontaktlose Zahlungen ohne Zustimmung des Besitzers durchführen. Diese Sicherheitslücke besteht bereits seit fünf Jahren und wurde nun durch ein aktuelles YouTube-Video wieder ins Rampenlicht gerückt.

⚠️ Wichtige Details aus der Originalmeldung:

- Betrag: 100 Dollar

Kernpunkte

- Eine Kombination von Sicherheitslücken ermöglicht unbefugte Apple Pay-Abbuchungen.

- Der Angriff nutzt die Express-ÖPNV-Funktion aus.

- Betroffene können bis zu 10.000 Dollar oder mehr verlieren.

- Die Sicherheitslücke ist seit 2019 bekannt, aber noch nicht vollständig behoben.

| PRODUKT: | Apple Pay |

|---|---|

| SICHERHEIT: | Betroffene Systeme: iPhones mit aktivierter Express-ÖPNV-Funktion. Schweregrad: Hoch. Patch verfügbar?: Nein. Handlungsempfehlung: Express-ÖPNV deaktivieren. |

| APP: | Apple Wallet, Plattform: iOS, Preis: Kostenlos, Entwickler: Apple |

Was ist die Apple Pay Sicherheitslücke?

Die apple pay sicherheitslücke beruht auf der Kombination aus der Express-ÖPNV-Funktion und manipulierten NFC-Signalen. Die Express-ÖPNV-Funktion erlaubt es, Fahrkarten im öffentlichen Nahverkehr ohne vorherige Entsperrung des iPhones zu bezahlen. Kriminelle nutzen diese Funktion, um über ein manipuliertes Lesegerät Zahlungen ohne Autorisierung durchzuführen. Wie Stern berichtet, kann dies zu erheblichen finanziellen Schäden führen. (Lesen Sie auch: iPhone 18 Pro Max Farben: Erste Leaks…)

Wie funktioniert der Apple Pay Hack?

Der Angriff erfordert mehrere Komponenten. Zuerst wird ein NFC-Lesegerät verwendet, um eine Verbindung zum iPhone herzustellen. Dieses Lesegerät leitet die Daten an einen Laptop weiter, der die Informationen manipuliert. Anschließend wird ein zweites Smartphone verwendet, um an einem regulären Bezahlterminal eine Zahlung vorzutäuschen, als würde das iPhone direkt verwendet. Entscheidend ist, dass diese Abbuchung ohne jegliche Sicherheitsabfrage auf dem iPhone erfolgt, selbst wenn es gesperrt ist.

So funktioniert es in der Praxis

Stellen Sie sich vor, ein Betrüger nähert sich Ihnen in einer belebten Umgebung, beispielsweise in der U-Bahn. Mit einem unauffälligen NFC-Lesegerät scannt er kurz Ihr iPhone, während es sich in Ihrer Tasche oder Hand befindet. Die Daten werden unbemerkt an seinen Laptop übertragen. Anschließend verwendet der Betrüger ein zweites Smartphone, um in einem Geschäft einzukaufen und die Zahlung über Ihr Apple Pay-Konto abzuwickeln – ohne dass Sie etwas davon bemerken. Im schlimmsten Fall können so Beträge von bis zu 10.000 Dollar abgebucht werden.

NFC (Near Field Communication) ist eine Technologie, die es Geräten ermöglicht, über kurze Distanzen drahtlos zu kommunizieren. Sie wird häufig für kontaktloses Bezahlen verwendet. (Lesen Sie auch: iPhone 18 Pro: Variable Blende und neue…)

Welche Rolle spielt die Express-ÖPNV-Funktion?

Die Express-ÖPNV-Funktion ist eigentlich dazu gedacht, das Bezahlen im öffentlichen Nahverkehr zu vereinfachen. Sie ermöglicht es, das iPhone an ein Lesegerät zu halten, ohne es vorher entsperren zu müssen. Diese Funktion umgeht jedoch die üblichen Sicherheitsmechanismen von Apple Pay und wird von den Betrügern ausgenutzt. Tom Chothia von der Universität Birmingham wies bereits 2021 zusammen mit seiner Kollegin Ioana Boureanu auf diese Methode hin.

Vorteile und Nachteile

Der Vorteil von Apple Pay liegt in seiner Bequemlichkeit und der vermeintlichen Sicherheit durch biometrische Authentifizierung. Im Alltag ist es schnell und einfach, mit dem iPhone zu bezahlen. Der Nachteil dieser speziellen apple pay sicherheitslücke ist jedoch, dass sie diese Sicherheitsvorkehrungen umgeht. Nutzer sind dem Risiko unbefugter Abbuchungen ausgesetzt, ohne dass sie eine Möglichkeit haben, sich zu schützen, solange die Express-ÖPNV-Funktion aktiviert ist.

Apple Pay vs. Konkurrenzprodukte

Andere Bezahldienste wie Google Pay und Samsung Pay nutzen ähnliche NFC-Technologien, sind aber möglicherweise unterschiedlich anfällig für diese spezifische Art von Angriff. Ein wesentlicher Unterschied besteht darin, wie diese Dienste die Express-Bezahlung für den öffentlichen Nahverkehr implementieren und welche Sicherheitsvorkehrungen sie dabei treffen. Es ist ratsam, auch die Sicherheitseinstellungen dieser Dienste zu überprüfen und gegebenenfalls anzupassen. Sicherheitsforscher von der Universität Birmingham haben Details zu der Apple Pay Sicherheitslücke veröffentlicht. (Lesen Sie auch: Sachbearbeiter Digitalisierung: Job mit Zukunft im Amt?)

Wie kann man sich schützen?

Die einfachste Möglichkeit, sich vor dieser apple pay sicherheitslücke zu schützen, ist die Deaktivierung der Express-ÖPNV-Funktion in den Einstellungen des iPhones. Gehen Sie zu „Wallet & Apple Pay“ und deaktivieren Sie die Option für Express-ÖPNV. Dies verhindert, dass Betrüger die Funktion ausnutzen können, um unbefugte Zahlungen durchzuführen. Apple selbst hat bisher noch keine offizielle Lösung für dieses Problem veröffentlicht.

Häufig gestellte Fragen

Was genau ist die Express-ÖPNV-Funktion von Apple Pay?

Die Express-ÖPNV-Funktion ermöglicht es Nutzern, in öffentlichen Verkehrsmitteln zu bezahlen, ohne ihr iPhone entsperren oder sich authentifizieren zu müssen. Dies soll den Bezahlvorgang beschleunigen, birgt aber auch Sicherheitsrisiken.

Wie hoch ist der maximale Betrag, der durch die Sicherheitslücke abgebucht werden kann?

Es gibt keine festgelegte Obergrenze. Betrüger können theoretisch so viel abbuchen, wie das betroffene Konto zulässt. In einem demonstrierten Fall wurden 10.000 Dollar abgebucht, was die potenziellen finanziellen Schäden verdeutlicht. (Lesen Sie auch: Allgemeinwissen Quiz: Testen Sie Ihr Wissen in…)

Welche iPhones sind von der Apple Pay Sicherheitslücke betroffen?

Alle iPhones, die Apple Pay unterstützen und bei denen die Express-ÖPNV-Funktion aktiviert ist, sind potenziell gefährdet. Es ist ratsam, die Funktion zu deaktivieren, um das Risiko zu minimieren.

Gibt es eine offizielle Stellungnahme von Apple zu dieser Sicherheitslücke?

Bisher hat Apple keine offizielle Stellungnahme zu dieser spezifischen Sicherheitslücke veröffentlicht. Es bleibt abzuwarten, ob und wann Apple ein Update bereitstellen wird, um das Problem zu beheben.

Was sollte ich tun, wenn ich Opfer eines solchen Betrugs geworden bin?

Kontaktieren Sie umgehend Ihre Bank oder Ihren Kreditkartenanbieter, um die unbefugten Abbuchungen zu melden und Ihr Konto zu sperren. Erstatten Sie zudem Anzeige bei der Polizei, um den Vorfall dokumentieren zu lassen.